友情提示

本站部分转载文章,皆来自互联网,仅供参考及分享,并不用于任何商业用途;版权归原作者所有,如涉及作品内容、版权和其他问题,请与本网联系,我们将在第一时间删除内容!

联系邮箱:1042463605@qq.com

相关文章

近七日浏览最多

最新文章

IT之家 6 月 13 日消息,网络安全公司 Trustwave 于 6 月 11 日发布博文,表示有攻击者滥用 Windows Search 协议(search-ms URI),通过推送托管在远程服务器上的批处理文件,实现传播恶意软件的目的。

Windows Search 协议是一个统一资源标识符(URI),应用程序通过调用可以打开 Windows 资源管理器,使用特定参数执行搜索。

虽然大多数 Windows 搜索会查看本地设备的索引,但也可以强制 Windows Search 查询远程主机上的文件共享,并为搜索窗口使用自定义标题。

IT之家援引 Trustwave 报告,已经有证据表明,黑客通过滥用 Windows Search 协议,实现分发恶意软件的目的。

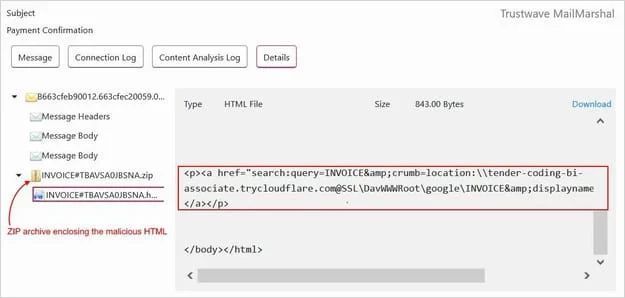

Trustwave 注意到一封恶意电子邮件,其中包含一个伪装成发票文档的 HTML 附件,该附件被放置在一个小的 ZIP 压缩包中。ZIP 有助于躲避安全 / AV 扫描仪,因为这些扫描仪可能无法解析存档中的恶意内容。

HTML 文件使用 <meta http-equiv="refresh"> 标记,让浏览器在打开 HTML 文档时自动打开恶意 URL。

如果由于浏览器设置阻止重定向或其他原因导致元刷新失败,作为一种后备机制,锚标签(anchor tag)会提供一个指向恶意 URL 的可点击链接,不过这需要用户参与操作。

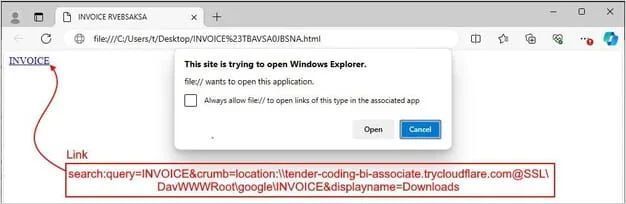

攻击者通过以下参数,在远程主机上执行搜索:

Query: 搜索标有“INVOICE”的项目。

Crumb:指定搜索范围,通过 Cloudflare 指向恶意服务器。

Displayname: 将搜索显示重新命名为 "下载",以模仿合法界面。

Location: 使用 Cloudflare 的隧道服务掩盖服务器,将远程资源显示为本地文件,让其看起来合法。

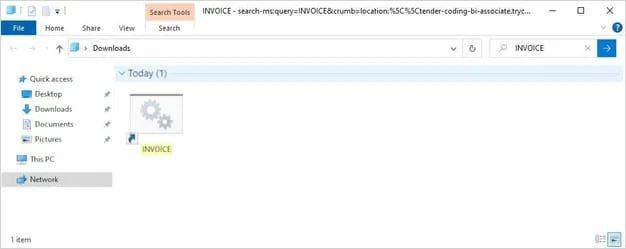

接下来,搜索会从远程服务器检索文件列表,显示一个以发票命名的快捷方式(LNK)文件。如果受害者点击该文件,就会触发同一服务器上的批脚本(BAT)。

为防范这种威胁,Trustwave 建议执行以下命令,删除与 search-ms / search URI 协议相关的注册表项:

reg delete HKEY_CLASSES_ROOT\search /f reg delete HKEY_CLASSES_ROOT\search-ms /f

友情提示

本站部分转载文章,皆来自互联网,仅供参考及分享,并不用于任何商业用途;版权归原作者所有,如涉及作品内容、版权和其他问题,请与本网联系,我们将在第一时间删除内容!

联系邮箱:1042463605@qq.com