友情提示

本站部分转载文章,皆来自互联网,仅供参考及分享,并不用于任何商业用途;版权归原作者所有,如涉及作品内容、版权和其他问题,请与本网联系,我们将在第一时间删除内容!

联系邮箱:1042463605@qq.com

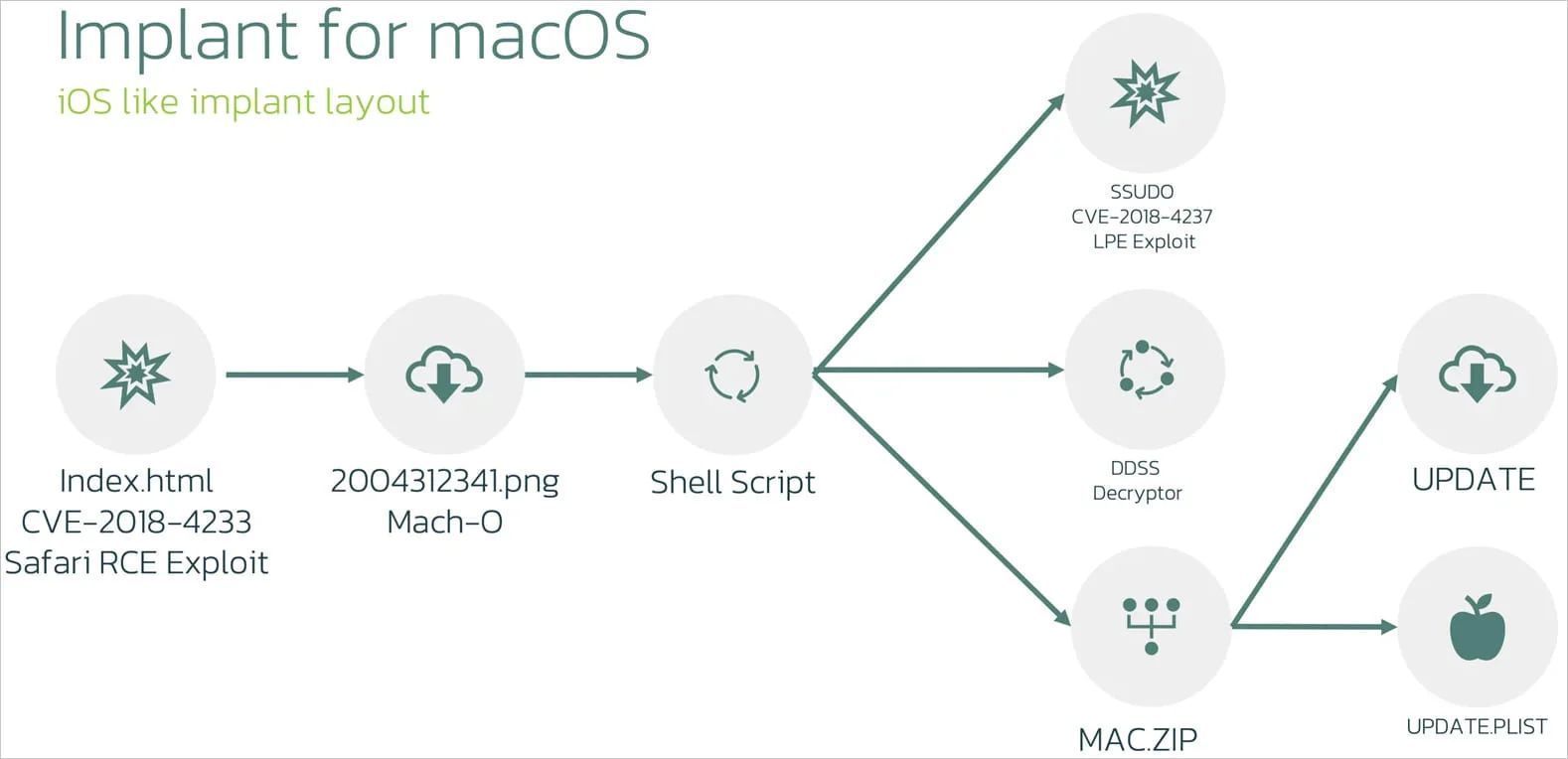

黑客升级 LightSpy 监控框架,开始针对苹果 Mac 设备搜刮数据

29

0

相关文章

近七日浏览最多

最新文章

标签云

eco

基准利率

mac

韩国央行

韩国

芯片

http

apple

苹果

红星美凯龙

美元债

爵士

espn

电池容量

快科技

ios

相机

索尼

马斯克

中国证监会

科创板日报

库克

英伟达

iops

gpu

ipad

苹果公司

毛利率

美股

蒂姆库克

美元

可穿戴设备

汽车行业

操作系统

蔚来

netflix

app

cpu

骁龙

arm

动画电影

奥斯卡

中国电影

寓教于乐

电影

adobe

美国

特工

黑客

中国

安全局

亚冬会

网络攻击

个人知识库

deepseek

僵尸

职业打手

服务器

向佐

短剧

周鸿祎

霸道总裁

匿名者

网军

台独

台湾当局

盗号

悉尼妹

周杰伦

杰伦杨

杰伦布朗

推特

法克塔图姆

疯狂

伦敦

社媒

姆巴佩

曼彻斯特

基利安麦巴比

直播

克里斯托弗

霍夫曼

黑客攻击

夏普

信用卡

高校

siri

迪斯尼

人工智能

网络安全

巴黎

5g网络

奥运会

黑神话悟空

黄金时间

excel

诺基亚

微软

诈骗

欧元

美国联邦

电信公司

ddos

php

中国政府

美国政府

大赛

小米集团

小米

马拉松

盖尔

哈里

宇宙

不可能

iphone

郭明錤

市场份额

中国生产线

迁往

王来春

台积电

立讯精密

华为

特朗普

oppo

vivo

知名企业

预告

斯蒂勒

埃里克森

人生切割术

杀戮人机

科幻小说

阿里巴巴

演员

足球队

系列剧

电视剧

足球教练

星链

卫星通讯

埃隆_马斯克

惊悚剧

appletv

流媒体

aapl

智能手机

退差价

手机

配置

a18芯片

骁龙至尊版

新款iphone

剧照

人格

日企

松下

德媒

灾难性

雷军

原型车

量产车

小米手机

TimCook

人物访谈

天猫

京东

优惠券

官方渠道

三折叠屏手机

国行

港版

wifi

相机按键

欧盟用户

换屏

泡沫

曲面屏

倒贴

国产手机

华为手机

罗玉凤

预售

max

摄像头

沙漠金色

客服

安卓

苹果手机

安卓手机

微信

腾讯

开发者测试版

iphone手机

货车

红星

礼泉县

果汁厂

市监局